Grundlagen

Was ist eine Firewall? Vom Wortstamm her eine Brandmauer: also eine Mauer, die ein Überspringen eines Feuers von einem Haus in ein anderes verhindert. Nun, hier geht es weder um Feuer noch um Häuser, aber um digitale Schädlinge und Computer. Und: das eine Haus ist das große, weite, böse Internet, das andere mein PC oder mein Heimnetz. Wer hier durch die Firewall geschützt wird, darf man ruhig "zweiseitig" sehen. Metaphern beiseite: eine Firewall schützt meinen heimischen PC oder mein Netz gegen "Eindringlinge" aus dem Internet. Eindringlinge können die früher so gefürchteten Würmer, aber auch andere "Angriffe" auf meinen Rechner sein - zum Beispiel der Versuch einer Fernsteuerung, Hacker oder "Cracker".

Hier schützt die Firewall also meine(n) Rechner vor der feindlichen Außenwelt. Genauso kann sie aber auch - da sie schlichtweg den gesamten Datenverkehr "überwacht" - bemerken, dass auf meinem Rechner ein Trojaner versucht "nach Hause zu telefonieren", dass eine "Backdoor" aktiv wird usw. Sie schützt also gewissermaßen auch das Internet vor meinem/n Rechner(n) oder doch wieder besser: mich vor Programmen und /oder Routinen, die mir Böses wollen, indem sie meine Daten (welche auch immer) unbemerkt jemand anderem mitteilen wollen.

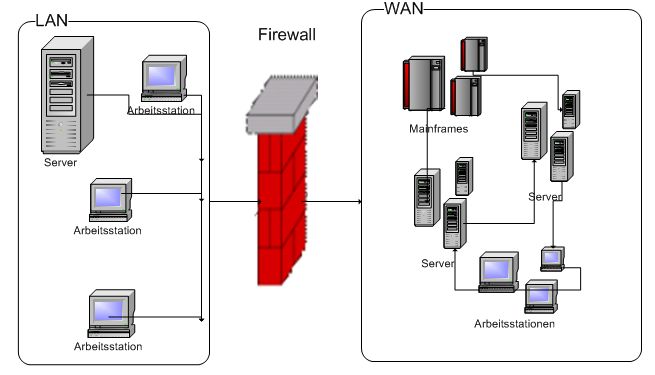

Hier ist das Prinzip einer Firewall dargestellt: eine Verbindung von links nach rechts wäre eine "ausgehende", eine von rechts nach links eine "eingehende" Verbindung. Alle Daten auf diesen Verbindungen müssen im Idealfall durch die Firewall und können von ihr geprüft/überwacht werden.

Eine Firewall ist also etwas ganz Anderes als ein Antivirenprogramm - und eine absolut sinnvolle Ergänzung dazu.

Firewalls

Wenn Sie mit Windows - ab XP SP2 - arbeiten, bringt schon das Betriebssystem eine Firewall mit (Windows 7 natürlich erst recht!). Sie steht unter dem Ruf, eigentlich nur eingehende Verbindungen sicher zu überprüfen, und Sie bemerken Sie, wenn Sie ein Programm installieren, das Internetdienste in Anspruch nehmen soll. Dann fragt sie einmal nach, ob das Programm diesen Dienst ansprechen darf oder nicht, und merkt sich diese Einstellung ("Soll ..... blockiert werden?").

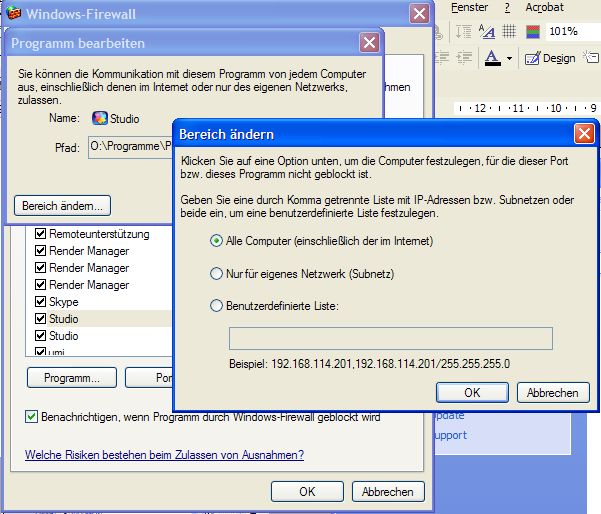

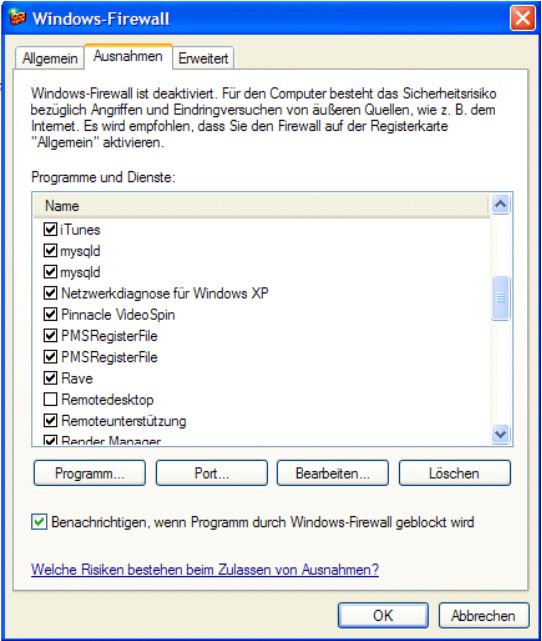

Sie finden die Firewall zum Beispiel über Systemsteuerung / Windows-Firewall. Das obige Bild zeigt die zitierten "Ausnahmen" - die Liste erweitert sich automatisch bei der Installation oder auch Erstbenutzung von Programmen. Die Windows-XP-Firewall wird per „Ausnahmen“ konfiguriert. Sie benutzt hierzu "Zonen":

- "Für alle" (auch Internet)

- "Im Netz" und

- "Bestimmte PCs"

Sie können also eines der eingetragenen Programme anklicken, dann auf "Bearbeiten" gehen und eine Liste von Möglichkeiten angezeigt bekommen (siehe Bild unten), die von der Applikation selbst abhängt.

Hier sehen sie die Einstellungen eines Videobearbeitungsprogrammes, das allerhöchstens im Internet nach Updates schauen will, und das so auch darf. Hätte ich einen Webserver (wie z.B. den Apache) angewählt, sähe die Liste der möglichen Einstellungen deutlich anders aus. So wären hier z.B. einzelne Ports mit ihren jeweiligen Berechtigungen aufgelistet.

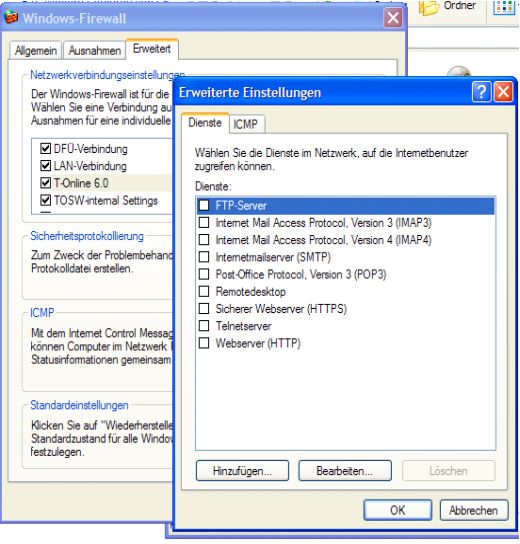

In der Steuerung der Firewall gibt es aber auch den Reiter "Erweitert". Hier werden die Eigenschaften der "Netzwerk-Verbindungen" konfiguriert.

Man sieht, dass jeder Netzwerk-Verbindung, zu der in der Windows-eigenen Logik zum Beispiel auch Bluetooth- und Firewire-Verbindungen gehören, eine Liste von Diensten für den Zugriff aus dem Internet ausgewählt werden kann, die zugelassen oder eben auch blockiert werden. (Hieraus resultiert wohl das oben zitierte "Vorurteil".)

Firewall-Arten

Eigentlich kann man im Heimnetz zwei Sorten von Firewalls unterscheiden. Erstens: Praktisch jeder Router hat eine kleine Firewall eingebaut. Wer also über einen Router (nicht nur über ein Modem) ins Internet geht (und das ist quasi bei allen Heimnetzen der Fall - Szenarien also, die aus mehr als einem Rechner bestehen), ist schon einmal grundsätzlich etwas geschützt, sofern die Firewall nicht deaktiviert wird. Sie schützt, indem sie sich selbst sozusagen als Absender aller Pakete ausgibt und so auch alle Antworten erhält, und sie kann über bestimmte "Regeln" konfiguriert werden. Damit schützt sie ALLE Rechner im Netz! Leider sind diese Firewalls in keiner Weise von der Bedienung her vereinheitlicht, sodass die meisten Benutzer im Großen und Ganzen ihre Finger von einer Konfigurationsänderung lassen werden. Möchte man aber z.B. auf den eigenen Rechner aus dem Internet heraus zugreifen können, kommt man um eine solche nicht herum. In diesem Fall muss man wissen, welche Ports bzw. Protokolle für die spezielle Verbindung benötigt werden, und diese explizit freigeben.

Zweitens gibt es die Software-Firewalls - und die des Betriebssystems gehört natürlich auch in diese Kategorie. Außerdem gibt es eigenständige Produkte - teils kostenlos, teils kostenpflichtig. In dieser Präsentation zu Antivirensoftware und Firewalls habe ich in Frankfurt Ende 2009 mal einen Überblick hierüber gegeben. Erwähnenswert finde ich ZoneAlarm, eine in der Personal-Version kostenlose Firewall-Software. Dies ist der Klassiker unter den „Personal Firewalls". Er muss zwar konfiguriert werden, kann aber "lernen". Das heißt, dass jede zum ersten Mal auftretende Verbindung "fragt", was denn nun geschehen soll: Soll sie blockiert oder zugelassen werden, soll sich diese Einstellung gemerkt oder soll jedes Mal nachgefragt werden? ZoneAlarm meldet also auf Wunsch alle eingehenden sowie ausgehenden Verbindungen. Anfänger fühlen sich durch dieses Verhalten oft überfordert, auch andere zunehmend "genervt". Die Software verlangt also im Idealfall grundsätzlich eine Reaktion des Benutzers. Es ist also eine gewisse Grundkompetenz nötig, dann aber arbeitet sie ganz hervorragend.

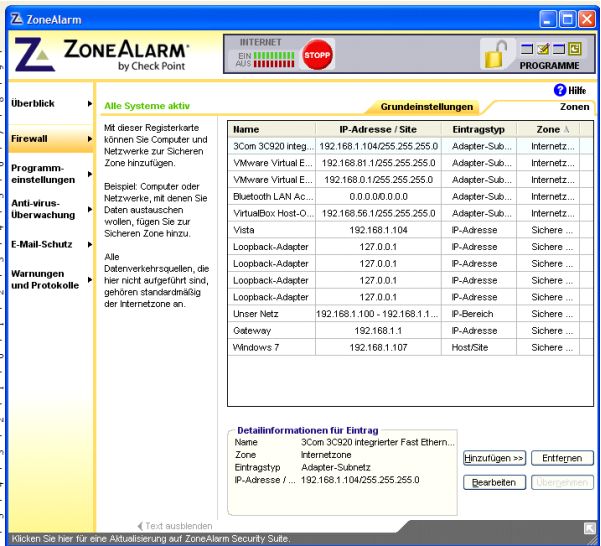

Hat ZoneAlarm eine Weile gelernt, entsteht eine Liste wie in der abgebildeten Art, die auch in dieser Ansicht veränderbar ist.

Auch hier ist das "Zonenprinzip" deutlich, das netzinterne und Internet-basierte Verbindungen getrennt behandelt.

Einige Grundeinstellungsmöglichkeiten machen die Konfiguration einfacher: Im "Stealth"-Mode ist der Rechner nach außen hin quasi nicht existent und stellt sich jeder Anfrage gegenüber schlichtweg tot - es kann also noch nicht mal überprüft werden, ob er überhaupt "da" ist. Möchte man das Netz selbst konfigurieren, bietet die Software z.B. über die hier dargestellte Seite eine gute Möglichkeit, "bekannte" Rechner als vertrauenswürdig zu deklarieren.

Den Einsatz einer Firewall-Software kann ich nur empfehlen.

Grafik: P. Poloczek