Die ersten zwei Teile der Serie befassten sich mit neuen Möglichkeiten und dem XP-Modus.

Netzwerke unter Windows 7: Ein Windows-Netzwerk und die Homegroup

Natürlich kann man mit Windows 7 ein "Heimnetzwerk" genauso aufbauen wie vorher (seit etwa Windows 98) - auf der Basis einer Arbeitsgruppe. Die Anmeldung an einem (Windows)-Server ist den höheren Versionen (ab "Pro") vorbehalten - wie schon seit Windows XP. Andere Rechner aus der gleichen Arbeitsgruppe (aufgelistet im linken Fensterbereich unten unter "Netzwerk) findet Windows - prinzipbedingt - unter Umständen erst nach einer Weile - zur Not kann man sie durch Eingabe von "\\Rechner-Name" im Arbeitsplatz oder Explorer ansprechen - wie auch schon seit etwa Windows 98. Das untenstehende Bild zeigt, wie ein XP- sowie ein Windows 7-Rechner untereinander Verbindung aufgenommen haben.

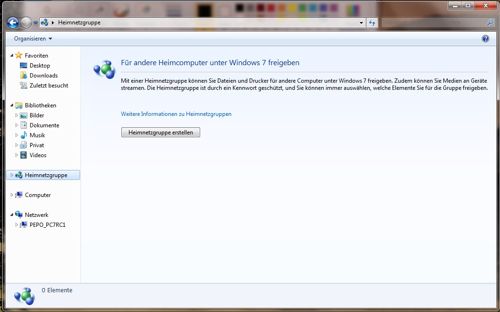

Windows 7 kennt aber noch eine neue, "einfachere" Art, ein Netzwerk mit den dazu notwendigen Freigaben (im Multimedia-Bereich vorkonfiguriert) aufzubauen. Man tritt dazu einer "Heimnetzgruppe" (Homegroup) bei.

Dies kann man anscheinend (anscheinend deswegen, weil ich es in Ermangelung zweier Windows-7 Rechner nicht selbst testen konnte) parallel zu der Mitgliedschaft in einer Arbeitsgruppe einrichten. Der erste, der die Homegroup einrichtet, erhält einen "Key", wie das linke Bild zeigt. Für die anderen potentiellen Teilnehmer (etwa 10 dürfen es sein) soll es dann reichen, diesen Key einzugeben, um der entsprechenden Homegroup beizutreten. Homegroup-Clients soll es einmal für Vista, nicht aber für XP geben.

Dies kann man anscheinend (anscheinend deswegen, weil ich es in Ermangelung zweier Windows-7 Rechner nicht selbst testen konnte) parallel zu der Mitgliedschaft in einer Arbeitsgruppe einrichten. Der erste, der die Homegroup einrichtet, erhält einen "Key", wie das linke Bild zeigt. Für die anderen potentiellen Teilnehmer (etwa 10 dürfen es sein) soll es dann reichen, diesen Key einzugeben, um der entsprechenden Homegroup beizutreten. Homegroup-Clients soll es einmal für Vista, nicht aber für XP geben.

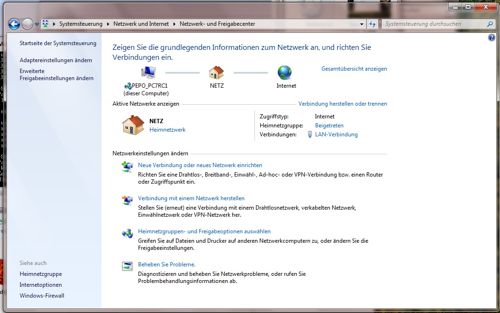

Das Bild unten zeigt nun einen Überblick bezüglich der verfügbaren Netzwerke auf meinem System.

Sicherheitsaspekte

Hier soll einmal nicht über Antivirensoftware und Firewalls geredet werden, sondern über weitergehende Sicherheitsaspekte, die Windows 7 von sich aus unterstützt. Schauen wir uns zuerst einmal "Bitlocker" an, welches in den höheren Versionen zur Verfügung steht. Bitlocker verschlüsselt - vorzugsweise ganze Partitionen. Bitlocker verschlüsselt dabei auch die Auslagerungs- und Ruhezustandsdateien, sodass ein "Wühlen in der Resten" hier sinnlos wird. Zu dem Bitlocker-Sicherheitskonzept gehört auch die Prüfung auf unveränderte Hardware und Systemintegrität beim Systemstart - ebenso wie eine Nutzung eines möglicherweise vorhandene TPM-Moduls ("Trusted Platform Modul", s.Wikipedia). Wenn der Rechner über kein TPM verfügt, muss ein Schlüssel auf einem externen Datenspeicher (wie USB-Stick) abgelegt werden, um die Verschlüsselung zum Betrieb wieder aufzuheben. TPM-Schlüssel haben 2048 Bit, "normale" 256. Die Bitlocker-Verschlüsselung richtet man z.B. über einen Rechtsklick auf das entsprechende Laufwerk im Arbeitsplatz ein (s. Bild).

Bitlocker verschlüsselt dabei auch die Auslagerungs- und Ruhezustandsdateien, sodass ein "Wühlen in der Resten" hier sinnlos wird. Zu dem Bitlocker-Sicherheitskonzept gehört auch die Prüfung auf unveränderte Hardware und Systemintegrität beim Systemstart - ebenso wie eine Nutzung eines möglicherweise vorhandene TPM-Moduls ("Trusted Platform Modul", s.Wikipedia). Wenn der Rechner über kein TPM verfügt, muss ein Schlüssel auf einem externen Datenspeicher (wie USB-Stick) abgelegt werden, um die Verschlüsselung zum Betrieb wieder aufzuheben. TPM-Schlüssel haben 2048 Bit, "normale" 256. Die Bitlocker-Verschlüsselung richtet man z.B. über einen Rechtsklick auf das entsprechende Laufwerk im Arbeitsplatz ein (s. Bild).

Ebenso an Bord ist "Bitlocker to go", welcher die Verschlüsselung z.B. von USB-Sticks erlaubt. Dies war bei Vista, was Bitlocker im Prinzip auch schon beherrschte, nicht möglich. Wie das Bild (links unten) zeigt, lässt sich per Rechtsklick auf ein Volume die Verschlüsselung aktivieren - allerdings muss das Volume mit NTFS formatiert sein. Um die Verschlüsselung aufzuheben, kann man eine Smartcard oder halt ein Kennwort benutzen.

Ähnlich wichtig wie Bitlocker ist "Applocker" - es schützt Applikationen (=Programme). Vor wem? Vor irgendwelchen Usern! Tatsächlich lässt sich per Applocker für jedes Programm genau festlegen, von wem es zum Beispiel benutzt werden darf - und noch viele weitere Einschränkungen mehr verteilen. Applocker ist leider nicht so einfach zu bedienen/nutzen wie Bitlocker.

Um Applocker zu benutzen, muss man in den Gruppenrichtlinien-Editor gehen. Dies passiert z.B. über "Ausführen" und Aufruf von "gpedit.msc" (erreichbar über "Alle Programme" / "Zubehör"). Dort öffnen Sie "Computerkonfiguration" / "Windowseinstellungen" / Sicherheitseinstellungen" / "Anwendungssteuerungsrichtlinien" und finden dann endlich den Eintrag "Applocker". Hier können Sie - von einem Assistenten geführt - neue Regeln für das Verhalten beim versuchten Start von Applikationen erstellen (s. Bild unten).

Ach ja - wo wir gerade bei Sicherheitsaspekten sind: das Verhalten der UAC-Abfrage (User-Account-Control), welches bei Vista viel Kritik hervorrief, wird bei Windows 7 als deutlich angenehmer empfunden. Grund: es gibt viel weniger Abfragen als früher. Eine Hintergrundinformation: man kann das Verhalten - erreichbar über die Systemsteuerung / Benutzerverwaltung - sogar beeinflussen und per Regler einstellen (s. Bild).

Im nächsten und wohl letzten Teil dieser kleinen Reihe soll es um neue Funktionalitäten und Möglichkeiten von Windows 7 gehen.